【重伏】假扮Android安全通訊軟件 竊取WhatsApp、Signal資料

網絡安全公司 CYFIRMA 研究員發現,有國家級黑客以一個名為 SafeChat 的高安全度 Android 即時通訊軟件為餌,引誘用家安裝使用,但實情卻容許對方監視受害人手機的私隱內容,更會刺探其他通訊軟件(如 WhatsApp、Signal)的資料。結果用戶保護私隱不成,更反過來被人起底,認真得不償失。

經 WhatsApp 發放訊息誘用家下載

不同人對即時通訊軟件的功能都有各自的要求,例如部分人特別關注通訊內容有高保密程度,因而選擇 Signal 或 Telegram 等軟件使用。另外,亦有用家希望能解鎖軟件本身的收費功能,如付費版 LinkedIn 可查閱誰人曾觀看自己的帳戶資料等,因此也會冒險從不明來源下載軟件使用,變相為黑客入侵打開方便之門。

由於這些含有惡意功能的手機應用程式,一般都會被官方應用程式商店拒絕上架,黑客為了提高感染率,近年開始興起利用 Google、Facebook 廣告或 SEO 技術,令惡意軟件更易被用家發現。

不過,這次被 CYFIRMA 研究員捕獲的 SafeChat Android 惡意軟件沒有高調宣傳,而是經 WhatsApp 發放魚叉式釣魚短訊,誘使收訊者下載及安裝軟件。手機被感染後,黑客將可監視用家的通話記錄、短訊內容及 GPS 定位位置。

SafeChat 關鍵一步 取得輔助功能權限

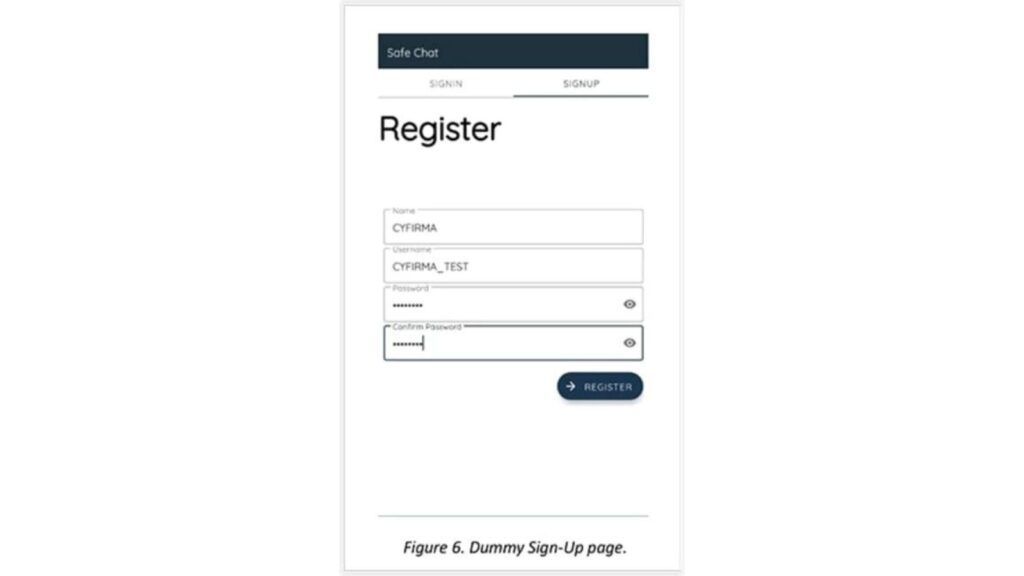

研究員指由於 SafeChat 的註冊介面與真正的即時通訊程式非常類似,用家又要通過一個似模似樣的註冊過程,某程度上增加了可信度,減少用家懷疑背後正在執行惡意行為。而 SafeChat 感染流程最關鍵的一步是取得用家授權使用 Android 輔助功能權限,之後惡意軟件就可不經用家之手,暗中安裝其他惡意功能,包括將軟件從 Android 本身的電量優化系統中移除,令 SafeChat 可以在背景長期運行而不會進入休眠狀態。

CYFIRMA 研究員表示,這次攻擊活動的幕後黑手是印度國家級黑客組織 Bahamut,目標以南亞用家為主。該組織並不是第一次被發現,在去年另一安全公司 ESET 發表的報告中,便發現成員以虛假的 VPN 應用軟件為餌,可見對方一直轉用不同誘餌。

另一方面,研究員同時發現 Bahamut 似乎與另一個印度國家支持的黑客組織 DoNot APT 有關聯,因為兩者採用相似的入侵戰戰術及相同的憑證,而且攻擊目標亦一致,表明這兩個組織之間存在重疊或密切合作的關係。而 Android 用家由於可授權從第三方途徑安裝軟件,因此更應小心選擇,而最理想當然是只從官方商店下載。

相關文章:【ChatGPT】假App焗人訂閱月賺100萬美元 域名註冊大升910%